Всем привет! Рад вас видеть во второй части. Если не читали первую, то просвещайтесь, ну а мы начинаем)

Вступление

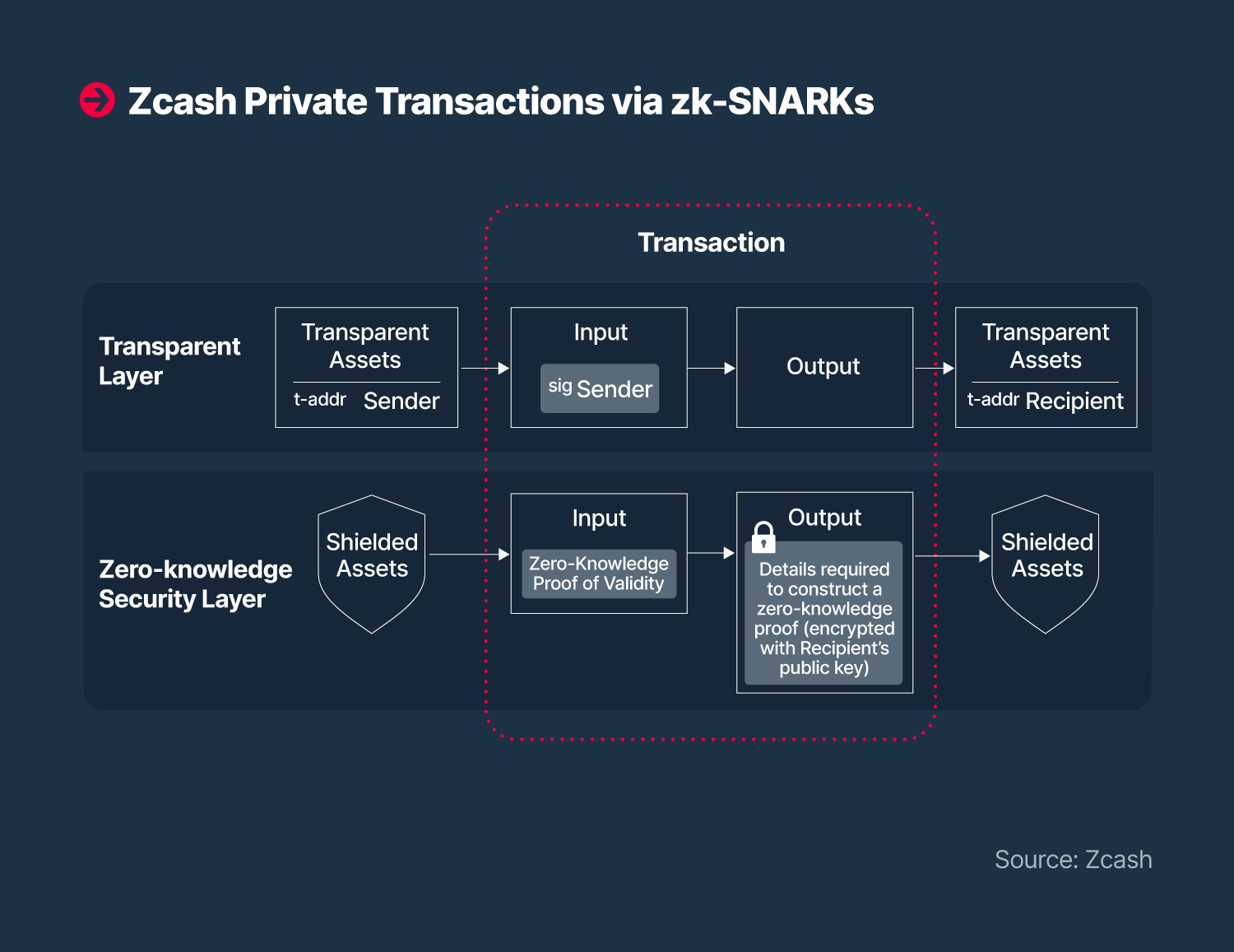

Используя параметры открытого ключа, пользователи могут взаимодействовать с прозрачностью на поверхностном уровне, сохраняя при этом конфиденциальность в целом. Система остается защищенной до тех пор, пока параметры закрытого ключа держатся в секрете и уничтожаются после создания

Доказательства ZK могут быть интерактивными или неинтерактивными. Интерактивные доказательства ZK различимы, поскольку они требуют прувер многократно выполнять действия для каждого верификатора, тогда как неинтерактивные доказательства ZK генерируются верификаторы стандартным образом и поэтому может быть подтверждено верификаторы с использованием тех же стандартов декодирования доказательств. Доказательства ZK часто оцениваются по тому, соответствуют ли они трем критериям качества и в какой степени:

Безопасность SNARK зависит от эллиптических кривых и вероятностей. Эллиптические кривые в криптографии предполагают, что нахождение дискретного логарифма случайного элемента эллиптической кривой относительно общеизвестной базововой точки невозможна. То есть, если вероятность того, что доказательство может быть угадано случайным образом, достаточно мала, проверки могут быть выполнены после достижения соответствующего порога.

Кроме того, SNARK до недавнего времени использовали доверенные настройки, хотя они и не требуются. То есть ключевые параметры, используемые для создания доказательств и стандартов проверки, навязываются одним или несколькими пользователями, а последующие пользователи должны быть честными в создании и реализации параметров доказательства.

Первоначально, когда эти ключевые параметры созданы, скрытые параметры связаны между ключом проверки и ключами, отправляющими частные транзакции. Если эти конфиденциальные данные не будут уничтожены после создания, секретные параметры могут быть использованы для мошеннического выполнения транзакций путем обмана средств проверки. Это означает, что хакеры могут получить копию соответствующих закрытых ключей и использовать их для создания поддельных токенов или криптоактивов в сети. К счастью, злоумышленники не могли ни взломать конфиденциальные данные других пользователей, ни украсть криптовалюту из других кошельков.

Однако уничтожение закрытого ключа не обязательно гарантирует невозможность подделки, поскольку могут присутствовать неизвестные уязвимости, не связанные с уничтожением этих параметров закрытого ключа. На самом деле любой протокол, который сохраняет конфиденциальность сумм транзакций, чрезвычайно затрудняет обнаружение такой подделки.

Перейти к прочтению следующей части вы можете по этой ссылке

Заключение

Вступление

Используя параметры открытого ключа, пользователи могут взаимодействовать с прозрачностью на поверхностном уровне, сохраняя при этом конфиденциальность в целом. Система остается защищенной до тех пор, пока параметры закрытого ключа держатся в секрете и уничтожаются после создания

- Полнота: Если дать честный ответ на доказательство прувер, В Верификатор умеет определять прувер знание критических данных с чрезвычайно высокой степенью достоверности.

- Надежность: пруверы не сможет обмануть верификаторы случайно или другими способами, кроме знания критических данных.

- Совершенство (нулевого знания): В прувер вклад в Верификатор не раскрывает знание каких-либо критических данных, а только демонстрирует это косвенно.

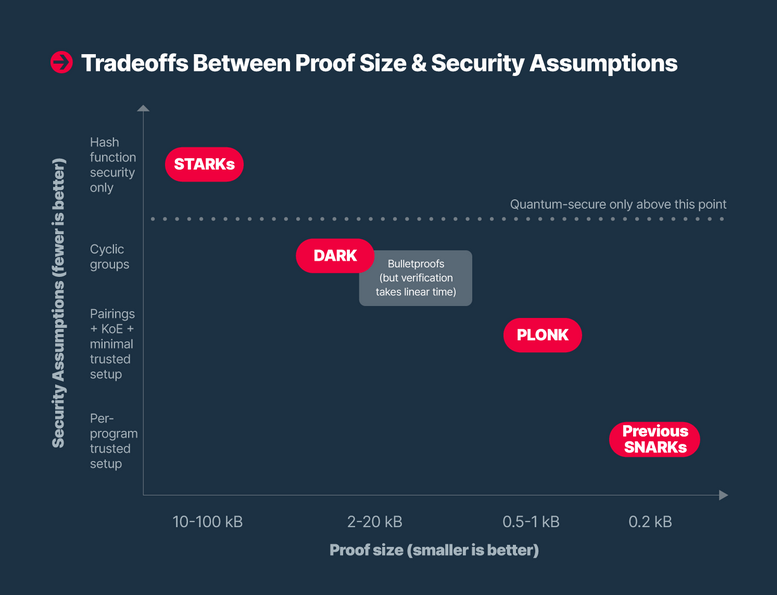

По мере увеличения размера доказательств они могут лучше гарантировать сетевую безопасность с меньшим количеством предположений. Как правило, это означает, что прувер должен соответствовать более строгим стандартам проверки, хотя большие размеры доказательств влияют на масштабируемость.

SНАРК

Краткий неинтерактивный аргумент знаний

Безопасность SNARK зависит от эллиптических кривых и вероятностей. Эллиптические кривые в криптографии предполагают, что нахождение дискретного логарифма случайного элемента эллиптической кривой относительно общеизвестной базововой точки невозможна. То есть, если вероятность того, что доказательство может быть угадано случайным образом, достаточно мала, проверки могут быть выполнены после достижения соответствующего порога.

Кроме того, SNARK до недавнего времени использовали доверенные настройки, хотя они и не требуются. То есть ключевые параметры, используемые для создания доказательств и стандартов проверки, навязываются одним или несколькими пользователями, а последующие пользователи должны быть честными в создании и реализации параметров доказательства.

Первоначально, когда эти ключевые параметры созданы, скрытые параметры связаны между ключом проверки и ключами, отправляющими частные транзакции. Если эти конфиденциальные данные не будут уничтожены после создания, секретные параметры могут быть использованы для мошеннического выполнения транзакций путем обмана средств проверки. Это означает, что хакеры могут получить копию соответствующих закрытых ключей и использовать их для создания поддельных токенов или криптоактивов в сети. К счастью, злоумышленники не могли ни взломать конфиденциальные данные других пользователей, ни украсть криптовалюту из других кошельков.

Однако уничтожение закрытого ключа не обязательно гарантирует невозможность подделки, поскольку могут присутствовать неизвестные уязвимости, не связанные с уничтожением этих параметров закрытого ключа. На самом деле любой протокол, который сохраняет конфиденциальность сумм транзакций, чрезвычайно затрудняет обнаружение такой подделки.

Перейти к прочтению следующей части вы можете по этой ссылке

Заключение

Спасибо за прочтение статьи, увидимся в следующей части)

Вложения

Последнее редактирование: